第一作者:王青龙(1970—),男,陕西西安人,副教授,博士.研究方向为公钥密码学及应用.email:qlwang@chd.edu.cn.

针对传统基于公钥基础设施(Public Key Infrastructure, PKI)的匿名证书方案需要更新的问题,提出一种车联网匿名证书分发机制,车辆从途经的路侧单元(Road Side Unit, RSU)获得临时匿名证书,并利用该证书进行消息广播.因而不存在复杂的证书管理问题,并且车辆在认证消息时也不需要耗时的证书撤销列表(Certificate Revocation List, CRL)检查,显著提高了认证效率.安全分析表明本文方案满足匿名性、不可关联性、可追踪性、撤销性及消息完整性,能够抵抗伪造攻击、假冒攻击和重放攻击,特别是与已有类似方案相比较,能够抵抗RSU的关联攻击.实验结果显示本文方案具有较高的计算效率,具有实际应用价值.

Accoding to the traditional anonymous certificate schemes which are based on Public Key Infrastructure (PKI), anonymous certificates in the proposed scheme do need to be updated,this paper proposes an efficient anonymous certificate distribution mechanism for Vehicle Ad Hoc Networks (VANETs). A vehicle obtains a temporary anonymous certificate from the nearby Road Side Unit (RSU), and uses the certificate to broadcast messages. and vehicles also need not to check the Certificate Revocation List (CRL) which is time-consuming when authenticating messages, which significantly improves the authentication efficiency. The proposed scheme satisfies anonymity, unlinkability, traceability, revocation and message integrity. Security analysis shows it can resist forgery attack, impersonation attack and replay attack. Moreover, in comparison with existed similar schemes, it can also resist RSU linkage-attack. The experimental results show that the proposed scheme is computationally efficient and practicable.

当前, 车联网(Vehicle Ad Hoc Networks, VANET)已成为发展智能交通系统的主要方式, 在VANET环境下, 每辆车都配备一个车载单元(On Board Unit, OBU), 允许它与其他车辆通信, 这种类型的通信是车-车(Vehicle to Vehicle, V2V)通信.此外, 车辆还可以与路侧单元(Road Side Unit, RSU)通信, 这被称为车辆-RSU(Vehicle to Infrastructure/RSU, V2I/V2R)通信[1].在车联网环境中, 通过V2V和V2I的通信, 能够极大改善道路交通状况, 减少交通事故, 同时还能够向车辆提供视频、音乐等定制性娱乐服务, 为用户的生活带来极大的便利, 提升了用户驾驶的优越感.但是VANET无线通信本身也面临着各种复杂的安全威胁, 如攻击者通过改变或伪造恶意数据进行伪造攻击或者假冒攻击, 攻击者通过关联同一车辆发送的消息实施关联攻击, 能够获得用户的工作位置、家庭位置、娱乐行为、生活习惯等隐私信息, 从而给用户带来安全隐患.因此, 防止用户通信过程中的隐私泄露, 对用户的隐私进行保护成为车联网系统中安全通信的最基本需求[2], 而进行隐私保护的基本方法之一是匿名认证[3].为了防止有些车辆滥用匿名机制发送恶意消息, 可信实体(Trusted Authority, TA)需要追踪发送恶意消息的车辆, 意味着匿名是有条件的.

近年来, 国内外学者针对车联网的条件匿名认证提出了不少解决方案, 如基于公钥基础设施(Public Key Infrastructure, PKI)机制认证方案[4, 5], TA需要给每个车辆颁发多个匿名证书, 该证书中不包括与车辆真实身份有关的任何消息.为了防止关联攻击, 颁发的每个匿名证书只能少量而且有限次被使用, 所以TA需要定期或不定期的给车辆颁发新的匿名证书.这类方案存在的主要问题是车辆需要同时存储多个匿名证书, 导致TA存储开销较大.另外, 为了防止接收使用被撤销证书发送的消息, 车辆需要进行耗时的证书撤销列表(Certificate Revocation List, CRL)检查, 导致计算开销大以及复杂的CRL更新等问题.文献[6]提出了一种不需要TA颁布匿名证书的基于身份的公钥密码机制.该方案的主要思想是TA要求每个车辆将系统主密钥存储在防篡改设备(Tamper Proof Device, TPD)中, 车辆可以利用存储的系统主密钥, 生成足够多的匿名证书, 可以避免管理证书时的复杂问题.但该方案的不足是对TPD的安全性假设太强, 它假设攻击者不能从TPD中获得任何存储信息.但攻击者利用旁路攻击, 就有可能从TPD中得到大量消息, 从而导致系统中用户通信的不安全[7].文献[8, 9]在之前方案的基础上分别提出了EAAP(Efficient Anonymous Authentication With Conditional Privacy-Preserving Scheme)和CPAV(Computationally Efficient Privacy Preserving Anony-mous Mutual and Batch Authentication Schemes)两种方案, 该方案声称车辆既不需要将系统主密钥提前存储在TPD中, 也不需要TA颁发匿名证书.相反, 车辆和RSU可以自己生成匿名证书来保护他们的隐私, 但是该方案不能抵抗外部攻击.还有一些方案为了避免TA分发和管理证书, 通过采用群签名机制[10], 签名的验证只需要群公钥验证即可, 且只有群管理员才可以打开一个签名, 找出对某一消息签名的群成员, 但是这类方案存在签名长度大, 时间长等不足, 而且车辆快速移动使得难以对群成员进行有效的动态管理.文献[11]提出了一种层次式证书分发机制, 方案的主要思路是车辆从途经的RSU获得有效期很短的临时匿名证书, 因而不存在证书撤销等复杂的证书管理问题.同时, 方案中只有RSU需要进行CRL检查, 车辆在认证时不再需要进行CRL检查.但是基于耗时的双线性对算法, 并且车辆仍然需要从TA获得一个固定的假名, 车辆向RSU认证自己时需要发送该固定假名给RSU, 这种情况下, 车辆有可能遭到RSU的关联攻击, 即当车辆与同一个RSU进行多次认证时(比如车辆每天需要经过相同的路段, 则需要与相同的RSU进行多次认证), RSU可以通过关联该固定假名获得车辆的出行习惯, 从而造成车辆隐私的泄露.文献[12]提出了一种基于条件隐私协议的假名认证方案, 方案中车辆首先从可信中心(Motor Vehicle Division, MVD)处获得一个固定票据(ticket), 车辆通过发送该ticket向RSU认证自己的合法身份, 并从RSU得到一个令牌(token), 利用该token车辆生成多个假名用于广播消息.但是该方案依然基于耗时的双线性对运算, 并且车辆从MVD得到的ticket也是固定不变的, 因此也不能抵抗RSU的关联攻击.

为了解决当前车联网系统中匿名认证存在的问题, 本文作者提出一个新的基于层次式证书分发的高效条件匿名认证方案, 该方案不仅能够实现匿名性, 不可关联性, 追踪性, 能够抵抗假冒攻击, 伪造攻击, 关联攻击等.而且节约了证书储存所占用的空间, 避免了复杂的证书更新和证书撤销负担.与文献[11]和[12]相比, 本文方案的主要优点是车辆不需要从TA获得任何形式的匿名证书, 并且能够抵抗RSU的关联追踪, 更好保护车辆隐私.

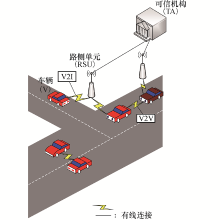

匿名认证方案的车联网模型如图1所示, 包含3个主体, 一个可信实体, 多个RSU和多个车辆.其中:TA是车联网系统的建立者和管理者, 是一个可信任机构, 负责生成系统全局的安全参数以及所有实体的密钥.RSU通常由沿道路建立的固定设施组成, 是一个半可信机构, 通过有线连接与TA通信, 通过专用短程通信协议(Dedicated Short Range Communication, DSRC)[13], 与安装在车上的OBU通信.

车辆

假设系统中TA和RSU之间的有线信道是安全信道, 车辆和车辆、车辆和RSU之间的无线信道是不安全信道, TA为可信实体, 可以抵抗任何攻击.RSU为半可信实体, 会按照规定的协议过程执行, 但又对用户隐私有好奇心, 可能会利用认证信息获取车辆隐私.车辆

匿名性:本方案中只有TA可以获得车辆的真实身份, 其余实体均不能获得其真实身份.

不可关联性:本方案中不可关联性是指, 攻击者不能够确认来自不同RSU范围内的消息是否为同一车辆所广播.

消息完整性:确保通信过程中所接收消息没有被篡改.

追踪性:对于发送恶意消息的车辆, TA能够追踪出其真实身份.

撤销性:对于被撤销的恶意车辆, 其将不能从RSU获得临时证书.

抗RSU关联攻击:当车辆与同一个RSU之间进行了多次认证行为时, 该RSU不能判断这些认证消息是否来自于同一个车辆.

设

1)TA随机选择向量

2)TA另随机选择系统主密钥

3)TA生成自己的签名密钥对

车辆进入车联网系统必须先向TA注册其真实身份

对于RSU, TA通过以下方式发放证书:

1)TA随机选择

2)TA随机生成签名公私钥对

3)TA存储

车辆

每个RSU周期性广播用于认证的消息.当

当车辆

1)

2)

3)

签名

其中

1)根据当前公布的

成立, 若存在, 表明车辆已被撤销, 则RSU终止认证过程, 否则继续.

事实上, 若车辆

2)计算加密密钥

是否成立, 若成立, 则

3)计算

4)

其中

5)

6)

车辆验证证书中的时间是否有效并使用

正确性证明:合法用户一定能通过验证并得到相应的证书, 只需证明

事实上有

表明式(2)、(3)一定成立.

车辆

设车辆

1)通过时戳

2)利用自身存储的

3)利用

可追踪性:对于广播的恶意消息

TA执行追踪过程:

1)计算

2)计算

3)TA遍历追踪列表

TA将对应恶意车辆的

正确性证明:

若

如果争议的消息是车辆

证明:因为车辆广播消息前已经通过认证, 意味着

由上述可知, 车辆

当车辆在不同RSU通信区域内时, 每个RSU都会给车辆颁发不同的匿名证书.由于在不同的区域内匿名证书不同, 所以证书生成的消息也不同, 因此攻击者不能确认不同消息是否为同一个车辆所广播.当车辆在同一个RSU区域内时, 如果车辆得到的临时匿名证书在有效期内, 那么车辆可以使用该证书生成多个消息, 这样会导致攻击者关联这些消息.但是一方面由于RSU的通信范围只有300 m, 一般情况下通过这种小范围的局部关联很难获得关于车辆隐私的足够信息.另一方面, 在车辆对隐私性要求特别高的情况下, 车辆可以随时发起新的认证过程得到另一个新的临时匿名证书, 而不需要等到现有临时匿名证书到期再申请, 通过这种方式可以有效减少可关联消息的数量.

要想实现假冒攻击, 攻击者可以通过两种方式实施攻击:1)通过得到合法车辆的私钥, 从而冒充合法车辆进行车辆认证.而该私钥

RSU可通过关联车辆多次认证时采用的固定假名得到车主的隐私信息.但是本文中, 车辆进行认证时, 广播的消息

车辆完成认证后, 车辆需要向其它车辆或RSU广播当前消息

本文选用的有限域为$F_p$ 的椭圆曲线

在本方案的认证过程中, 假设消息为100 byte, 车辆进行一次完整的认证过程需要进2次ECDSA签名运算和16次指数运算.本文的签名算法采用ECDSA签名, 可以得出车辆完成一次完整的认证过程所消耗的时间为

针对车辆广播消息时的消息签名和验证计算开销, 表1给出了本文方案与已文献[11, 12]的比较.其中文献[12]采用的是BLS[15]签名, 文献[11]采用的是设计的签名算法, 本文方案采用的是ECDSA签名, 实验中本文方案取向量

| 表1 消息签名和验证计算开销比较 Tab.1 Comparisons of message signature and verification calculation consumption |

本文通过以下6个方面对3个方案进行了安全性对比分析, 分析结果如表2所示.

| 表2 安全性对比 Tab.2 Security comparisons |

从表2中可以得出ECCP和PACP方案均不能实现抗RSU关联攻击, 因此从安全性角度考虑, 本文方案优于其余两个方案.

通信开销是指车辆广播消息时所发送消息的大小(bytes字节长度).在文献[11]中, 用的是ECDSA签名算法, 签名为40 bytes, ID所占空间为2 bytes, 原始消息为100 bytes, 证书为121 bytes, 假名为26 bytes; 在文献[12]中, 采用的是BLS[15]签名算法, 签名为20 bytes, ID所占空间为1 bytes, 原始消息为100 bytes, 证书为121 bytes, 假名80 bytes; 本文方案中, 同样采用ECDSA签名算法, 签名为40 bytes, ID所占空间为1bytes, 原始消息为100 bytes, 证书是121 bytes.3种方案的通信开销如下:ECPP为40+2+100+121+26=289 bytes, PACP为20+1+100+121+80=322 bytes, 本文方案为40+1+100+121=262 bytes.通过分析可以发现, 本文方案在车辆发送一条消息时, 在通信开销方面也存在一定的优势.主要原因是本文方案中广播消息时不需要包含假名信息.

1)针对当前车联网匿名认证过程中存在的效率及CRL检查问题, 提出了一种高效的条件匿名认证方案.方案中车辆不需要从TA获得任何的固定假名或匿名证书, 能够抵抗RSU关联攻击, 性能分析结果表明本文方案在计算开销、安全性能、通信开销方面相比于已有同类方案都有所改进.

2)由于采用了层次证书分发机制, 车辆不需要存储大量的匿名证书, 也不需要进行耗时的CRL检查, 消除了传统基于证书的匿名认证方案中存在的证书撤销、更新等复杂证书管理问题, 提高了认证效率.

| [1] |

|

| [2] |

|

| [3] |

|

| [4] |

|

| [5] |

|

| [6] |

|

| [7] |

|

| [8] |

|

| [9] |

|

| [10] |

|

| [11] |

|

| [12] |

|

| [13] |

|

| [14] |

|

| [15] |

|